Ancaman network security seperti phishing dan social engineering tidak hanya canggih, tetapi juga terus beradaptasi dan berkembang.

Serangan phishing dan social engineering sama-sama menggunakan manipulasi psikologis untuk mendapatkan akses ke informasi sensitif. Serangan ini seringkali tidak terdeteksi oleh solusi network security umum karena mereka menargetkan titik terlemah dalam setiap sistem keamanan: manusia.

Penelitian menunjukkan bahwa sebagian besar data breaching melibatkan aspek human error, menekankan pentingnya kesadaran dan pelatihan keamanan dalam organisasi.

Dengan naiknya popularitas work from anywhere dan kebergantungan pada komunikasi digital, serangan jenis ini menjadi semakin umum.

Metode phishing, misalnya, sering kali melibatkan email yang tampak sah tetapi mengandung tautan berbahaya atau permintaan data pribadi. Sementara itu, social engineering bisa melibatkan manipulasi lebih halus, seperti menyamar menjadi kolega atau pihak terpercaya untuk memperoleh informasi rahasia.

Artikel ini akan membahas cara mengidentifikasi tanda-tanda phishing dan serangan social engineering, serta strategi untuk menguatkan network security dalam mengatasi ancaman ini dalam bisnis Anda.

Apa Itu Phishing?

Phishing adalah salah satu bentuk serangan cybersecurity yang paling sering terjadi dan salah satu ancaman terbesar bagi network security. Di sini, pelaku menggunakan email atau komunikasi lain yang tampak sah untuk memancing korban agar memberikan informasi sensitif.

Serangan phishing umumnya dilancarkan untuk mencuri data pribadi, seperti username, password, dan informasi kartu kredit. Tindakan ini sering kali dikamuflase dengan berbagai cara, termasuk email yang tampak resmi dari lembaga terpercaya.

Penipu biasanya mengirim email yang meniru entitas terkenal, seperti bank atau perusahaan terkemuka. Email tersebut mungkin mengandung link ke website palsu yang sangat mirip dengan aslinya, di mana korban diminta untuk memasukkan data pribadinya.

Misalnya, pencuri mengirimkan pesan yang menyamar sebagai pihak bank, meminta pengguna untuk memperbarui informasi akun mereka. Ketika link yang diberikan diklik, korban akan dibawa ke situs web palsu yang dirancang untuk mencuri informasi login.

Dampak dari serangan phishing terhadap bisnis bisa sangat merugikan, antara lain:

-

Kehilangan data penting: Informasi rahasia perusahaan bisa jatuh ke tangan yang salah.

-

Kerugian finansial: Akses ke informasi keuangan bisa menyebabkan kerugian besar.

-

Gangguan operasional: Serangan bisa mengganggu operasi bisnis sehari-hari.

-

Rusaknya reputasi brand: Kepercayaan pelanggan bisa rusak akibat insiden keamanan.

Memahami Social Engineering

Berikutnya, kita beralih ke social engineering, ancaman cybersecurity yang unik karena ia mengandalkan manipulasi psikologis daripada kelemahan teknis. Ini merupakan tantangan serius dalam network security karena seringkali lebih sulit dideteksi dan dicegah.

Social engineering adalah taktik manipulasi yang digunakan pelaku kejahatan siber untuk memperoleh informasi sensitif maupun akses tertentu dari targetnya. Ini dilakukan dengan memanipulasi individu agar melanggar protokol keamanan atau memberikan informasi yang tidak seharusnya mereka berikan.

Efektivitas social engineering terletak pada kemampuan pelakunya untuk memainkan aspek psikologis manusia, seperti kepercayaan, rasa ingin tahu, atau ketakutan. Manusia sering menjadi titik lemah dalam network security, membuat teknik ini sangat efektif.

Penting untuk memahami bahwa social engineering seringkali terlihat tidak mencurigakan dan sulit dideteksi hanya dengan solusi teknologi. Oleh karena itu, training dan kesadaran karyawan tentang ancaman ini menjadi kunci penting dalam melindungi bisnis dari serangan.

Metode Social Engineering yang Umum

-

Pretexting: Membuat skenario atau alasan palsu untuk memperoleh informasi sensitif.

-

Baiting: Menawarkan sesuatu yang menarik untuk memancing korban.

-

Scareware: Menimbulkan rasa takut atau kekhawatiran sehingga korban melakukan sesuatu yang biasanya tidak mereka lakukan.

Cara Identifikasi Serangan Phishing dan Social Engineering

Pemahaman tentang tanda-tanda dan teknik yang digunakan dalam serangan phishing dan social engineering dapat membantu bisnis dalam menangkal ancaman tersebut.

Tanda-Tanda Email Phishing

-

Link mencurigakan: Periksa URL dengan teliti. Jika tampak mencurigakan atau tidak sesuai, jangan diklik.

-

Kesalahan gramatikal dan ejaan: Email phishing sering memiliki kesalahan bahasa.

-

Permintaan mendesak atau tak terduga: Email yang meminta informasi sensitif dengan nada mendesak patut diduga merupakan pesan phishing.

Pola Pikir untuk Mengenali Social Engineering

-

Sikap kritis dan waspada: Selalu pertanyakan keaslian informasi yang diterima.

-

Tidak mudah terpengaruh: Jangan terburu-buru mematuhi permintaan tanpa verifikasi.

-

Pemahaman atas protokol internal: Mengetahui kebijakan perusahaan tentang berbagi informasi dapat membantu mengidentifikasi upaya manipulasi.

Tools dan Teknologi Pendukung Deteksi

- Software Anti-Phishing: Program ini dapat mengidentifikasi dan memblokir email phishing.

- Verifikasi 2FA: Memberikan lapisan keamanan tambahan saat mengakses sistem penting.

Strategi Pencegahan: Melindungi Bisnis Anda dari Serangan Siber

Langkah-langkah berikut dapat membantu memperkuat network security dan mencegah kerugian akibat serangan cybersecurity.

Kebijakan Keamanan Informasi yang Efektif

-

Penyusunan protokol yang jelas: Buat kebijakan keamanan informasi yang komprehensif dan mudah dipahami oleh semua anggota organisasi.

-

Pengaturan hak akses: Batasi akses ke informasi penting hanya untuk karyawan yang memerlukannya.

-

Pemantauan berkala: Monitor aktivitas jaringan secara rutin untuk mendeteksi aktivitas mencurigakan.

Penerapan Teknologi Keamanan

-

Firewall dan anti-virus: Gunakan firewall dan software anti-virus yang terpercaya untuk melindungi jaringan Anda.

-

Tool anti-phishing: Implementasikan solusi anti-phishing untuk mendeteksi dan memblokir email dan situs web phishing.

Training untuk Karyawan

-

Pelatihan reguler: Mengadakan sesi training tentang cybersecurity dan ancaman terbaru.

-

Simulasi serangan: Melakukan simulasi serangan phishing atau social engineering untuk menguji kesiapsiagaan karyawan.

Kerja Sama dengan Ahli Network Security

-

Konsultasi dengan pakar: Pertimbangkan untuk berkonsultasi dengan ahlinya untuk mengevaluasi dan meningkatkan strategi keamanan bisnis Anda.

-

Audit keamanan berkala: Lakukan audit keamanan secara berkala untuk memastikan semua sistem berjalan efektif.

Penting untuk diingat bahwa keamanan jaringan adalah proses berkelanjutan yang memerlukan pembaruan dan adaptasi terhadap ancaman terbaru.

Respons Terhadap Insiden: Langkah-Langkah Ketika Terjadi Serangan

Saat bisnis Anda menghadapi serangan phishing atau social engineering, respons cepat tanggap dan efektif sangat penting. Berikut adalah langkah-langkah yang harus diambil untuk meminimalisir dampak dan memulihkan operasi bisnis secara efisien.

Protokol Tanggap Darurat

-

Aktivasi rencana tanggap darurat: Segera aktifkan protokol tanggap darurat yang telah disusun.

-

Identifikasi dan isolasi area terdampak: Cepat mengidentifikasi area yang terkena dampak dan mengisolasi mereka untuk mencegah penyebaran yang lebih luas.

-

Komunikasi efektif: Informasikan insiden kepada tim terkait dan, jika perlu, kepada klien atau pihak luar yang berkepentingan.

Komunikasi Krisis dan Manajemen Insiden

-

Penyampaian informasi yang jelas: Berikan informasi yang jelas dan tepat tentang apa yang terjadi dan langkah apa yang sedang diambil.

-

Pengelolaan citra publik: Jika perlu, kelola komunikasi dengan publik untuk menjaga reputasi brand.

Analisis Pasca-Serangan

-

Penyelidikan penyebab: Lakukan investigasi menyeluruh untuk menentukan bagaimana serangan bisa terjadi.

-

Evaluasi respons: Analisis efektivitas respons yang diberikan dan identifikasi area yang memerlukan perbaikan.

Upaya Pemulihan dan Penguatan Keamanan

-

Perbaikan sistem yang terdampak: Lakukan perbaikan pada sistem yang terdampak serangan.

-

Penguatan network security: Tinjau dan perkuat network security untuk mencegah insiden serupa di masa depan.

Kesimpulan

Menghadapi tantangan phishing dan social engineering dalam dunia cybersecurity memerlukan lebih dari sekadar teknologi canggih. Pentingnya network security tidak hanya terletak pada penerapan solusi teknis, tetapi juga pada pemahaman mendalam tentang cara kerja serangan siber dan dampaknya terhadap bisnis. Apalagi dua serangan ini menyasar psikologis manusia sebagai titik masuknya.

Serangan siber tidak hanya mengancam integritas data, tetapi juga dapat merusak kepercayaan dan reputasi brand yang telah lama dibangun. Dalam menghadapi insiden, respons yang cepat dan tepat sangat penting. Protokol tanggap darurat harus siap diaktifkan untuk mengurangi dampak dan memulihkan operasi bisnis secepat mungkin.

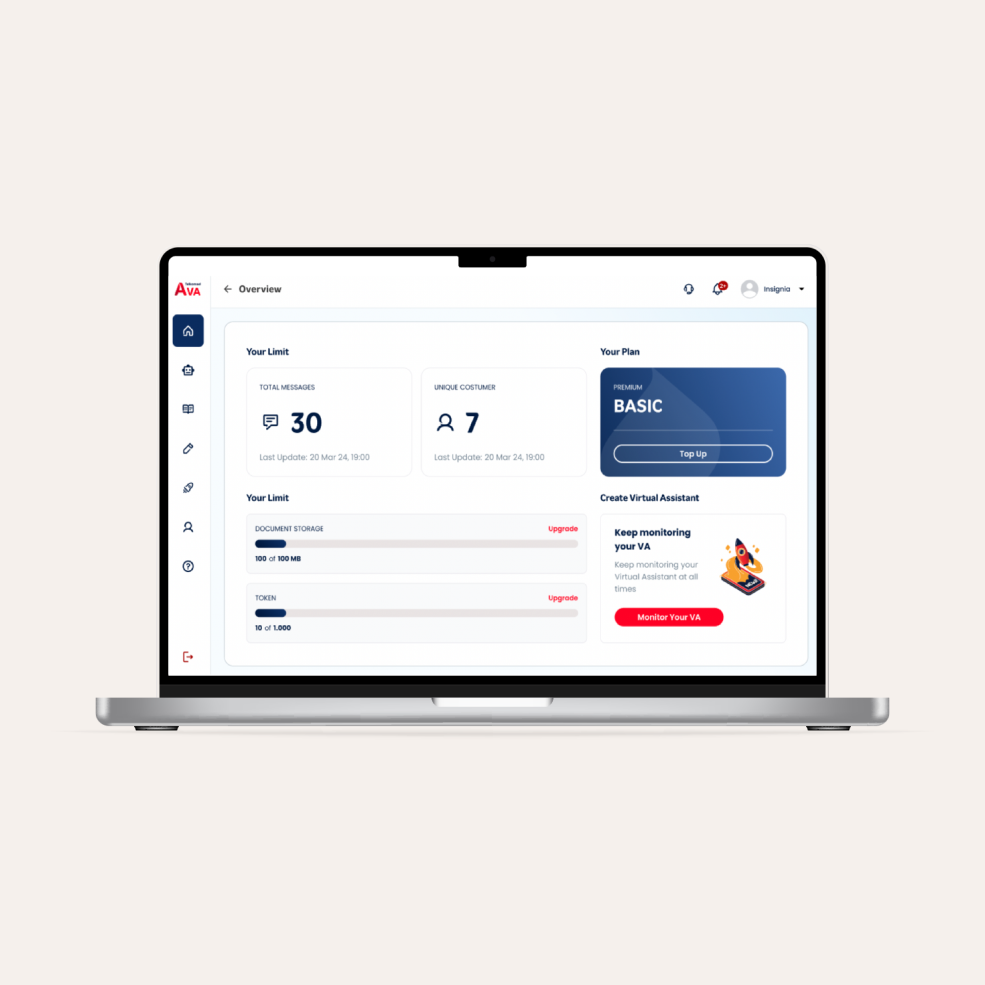

Oleh karena itu, tingkatkan keamanan jaringan dengan solusi Network Security dari Telkomsel Enterprise. Solusi ini dirancang untuk melindungi jaringan perusahaan tanpa mengurangi performa.

Dengan fitur-fitur seperti integrasi database virus dan malware, sistem segmentasi dan filtering data yang komprehensif, serta dashboard yang memperbarui database ancaman secara berkala, Network Security menjamin keamanan data Anda.

Selain itu, solusi ini menawarkan integrasi sederhana ke sistem pelanggan, baik di on-premises maupun cloud, serta layanan keamanan end to end.

Lindungi jaringan perusahaan Anda dari ancaman siber dengan solusi Network Security. Hubungi kami sekarang untuk mengetahui bagaimana solusi ini dapat mendukung keamanan dan efisiensi bisnis Anda.